A Amazon Web Services (AWS) oferece um conjunto robusto de serviços para construção de arquiteturas de rede seguras, escaláveis e altamente disponíveis. Neste artigo, vamos percorrer os principais conceitos de conectividade com a AWS, explicando como o tráfego flui dentro de uma VPC, como funcionam os mecanismos de segurança de rede e, por fim, como os serviços globais da AWS entregam conteúdo com baixa latência ao redor do mundo.

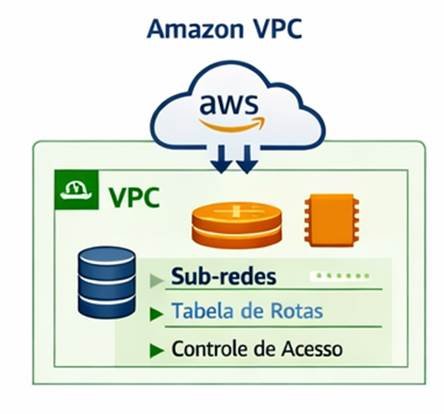

Amazon Virtual Private Cloud (Amazon VPC)

Conectividade com a AWS

O Amazon VPC é o serviço que permite criar uma rede virtual isolada dentro da AWS. Ele funciona de forma semelhante a um data center tradicional, porém com os benefícios da nuvem: elasticidade, alta disponibilidade e controle granular.

Na VPC, você define:

- Intervalos de IP (CIDR)

- Sub-redes

- Tabelas de rotas

- Gateways e controles de acesso

Ela é o ponto central de toda a conectividade na AWS.

Internet Gateway

O Internet Gateway (IGW) é o componente que permite que recursos dentro da VPC se comuniquem com a Internet pública, garantindo uma comunicação bidirecional entre recursos internos e externos.

Principais características:

- Fornece tráfego de entrada e saída entre a VPC e a Internet

- Necessário para sub-redes públicas

- Altamente disponível e gerenciado pela AWS

Sem um Internet Gateway, recursos dentro da VPC não conseguem acessar nem ser acessados pela Internet.

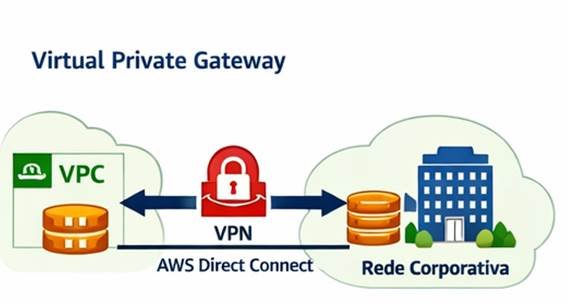

Virtual Private Gateway

O Virtual Private Gateway (VGW) é o endpoint da AWS usado para conectar sua VPC a ambientes externos por meio de:

- VPN Site-to-Site

- AWS Direct Connect

Ele permite integração segura entre a nuvem AWS e redes on-premises, estendendo o perímetro corporativo para a nuvem.

Sub-redes e Organização da Rede

Sub-redes

As sub-redes dividem a VPC em segmentos menores, permitindo organizar e isolar workloads. Cada sub-rede pertence a uma única Zona de Disponibilidade (AZ).

Elas ajudam a:

- Separar camadas da aplicação

- Aplicar políticas de segurança específicas

- Melhorar a disponibilidade

Sub-redes Públicas e Privadas

Sub-rede pública: Conectadas diretamente à internet por meio de um Internet Gateway, ideais para recursos que precisam ser acessados externamente.

Sub-rede privada: Não possuem acesso direto à internet, sendo usadas para recursos internos, como bancos de dados.

Essa separação é uma boa prática de segurança.

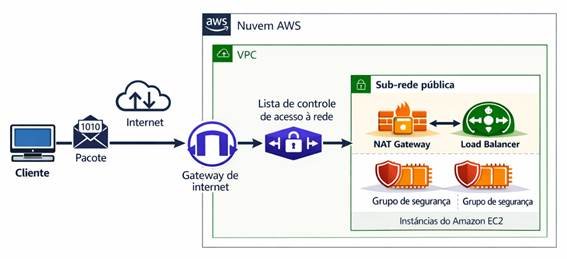

Tráfego de Rede em uma VPC

O tráfego dentro de uma VPC passa por múltiplas camadas:

- Tabela de rotas

- Lista de controle de acesso (NACL)

- Security Groups

Cada uma exerce um papel específico no controle de fluxo dos pacotes.

Lista de Controle de Acesso (ACL)

A Network ACL (NACL) atua no nível da sub-rede e controla o tráfego de entrada e saída com base em regras ordenadas.

Características:

- Filtragem de pacotes stateless

- Regras explícitas de allow(permissão) e deny(negação)

- Avaliação em ordem numérica

- Aplicada a todos os recursos da sub-rede

Filtragem de pacotes stateless

Na filtragem stateless, cada pacote é avaliado isoladamente, sem qualquer conhecimento do que aconteceu antes ou depois. O mecanismo não mantém estado da conexão.

Isso significa que:

- O tráfego de ida e volta precisa de regras explícitas

- Não há controle automático de conexões estabelecidas

Exemplo na AWS:

- Network ACLs

Security Groups

Os Security Groups funcionam como um firewall virtual aplicado diretamente às instâncias ou interfaces de rede, avaliando o estado da conexão e permitindo respostas automáticas a tráfego autorizado.

Características:

- Filtragem de pacotes stateful

- Regras apenas de permissão

- Aplicação granular por recurso

- Controle inteligente de tráfego

Filtragem de pacotes stateful

Na filtragem stateful, o mecanismo acompanha o estado das conexões ativas.

Ou seja:

- Ao permitir uma conexão de entrada ou saída, o retorno é automaticamente liberado

- Conexões não relacionadas são bloqueadas

Exemplo na AWS:

- Security Groups

Stateless X Stateful

| Característica | Stateless | Stateful |

| Mantém estado da conexão | ❌ Não | ✅ Sim |

| Análise de pacotes | Individual | Baseada na sessão |

| Regras para retorno | Obrigatórias | Automáticas |

| Complexidade | Baixa | Média |

| Segurança | Básica | Mais robusta |

| Exemplo AWS | NACL | Security Group |

Boa prática em arquiteturas AWS

É comum e recomendado usar ambos de forma complementar:

- NACL (stateless)

→ Camada grossa de controle na sub-rede (boundary security) - Security Groups (stateful)

→ Controle fino e inteligente por workload

Esse modelo cria defesa em profundidade (defense in depth).

Elastic Load Balancer (ELB/ALB)

- Posicionado na sub-rede pública

- Recebe tráfego da Internet e distribui para as instâncias EC2

- Representa entrada controlada, escalável e altamente disponível

NAT Gateway

- Também na sub-rede pública

- Permite que instâncias (tipicamente privadas) acessem a Internet sem exposição direta

- Visualmente separado do fluxo de entrada para facilitar o entendimento conceitual

Camadas bem definidas

- Cliente → Internet → Internet Gateway

- Controles de rede (NACL)

- Sub-rede pública com componentes de borda

- Segurança aplicada via Security Groups

AWS Direct Connect

O AWS Direct Connect fornece uma conexão de rede dedicada entre seu data center e a AWS.

Benefícios principais:

- Menor latência

- Maior previsibilidade

- Maior largura de banda

- Menor custo de transferência de dados em alguns cenários

É amplamente utilizado em ambientes corporativos críticos e híbridos.

VPN Site‑to‑Site

A VPN Site‑to‑Site cria um canal de comunicação permanente e seguro entre dois ambientes de rede, fazendo com que eles se comportem como se estivessem na mesma rede privada, mesmo estando fisicamente separados.

Na AWS, essa conexão ocorre entre:

- Customer Gateway (CGW) → equipamento ou software de VPN no ambiente on‑premises

- Virtual Private Gateway (VGW) ou Transit Gateway → endpoint da AWS dentro da VPC

A comunicação é protegida por IPsec (Internet Protocol Security), garantindo:

- Confidencialidade

- Integridade

- Autenticação dos dados

Principais vantagens

- Implementação rápida

- Não requer link dedicado

- Criptografia forte (IPsec)

- Boa opção para ambientes híbridos iniciais ou de médio porte

- Flexível e de baixo custo

VPN Site‑to‑Site x AWS Direct Connect

| Característica | VPN Site‑to‑Site | Direct Connect |

| Meio de conexão | Internet pública | Link dedicado |

| Criptografia | Sim (IPsec) | Opcional |

| Latência | Variável | Baixa e previsível |

| Custo | Mais baixo | Mais alto |

| Tempo de implantação | Rápido | Mais demorado |

Boa prática:

Muitas arquiteturas usam VPN Site‑to‑Site como backup do Direct Connect.

Redes Globais

Sistema de Nomes de Domínio (DNS)

O DNS converte nomes amigáveis (como www.exemplo.com) em endereços IP, permitindo que usuários encontrem serviços na Internet.

Ele é essencial para aplicações distribuídas globalmente.

Amazon Route 53

O Amazon Route 53 é o serviço de DNS da AWS, altamente disponível e escalável, que permite gerenciar registros de domínio, realizar balanceamento de carga e roteamento baseado em políticas. Ele integra-se nativamente com outros serviços AWS.

Exemplo: Route 53 + CloudFront na Entrega de Conteúdo

Imagine um usuário acessando um site hospedado na AWS:

- O Route 53 traduz o nome do domínio para o endereço IP do servidor

- O tráfego é direcionado para o Amazon CloudFront

- O CloudFront entrega o conteúdo a partir do edge location mais próxima

- Caso o conteúdo não esteja em cache, ele é buscado na origem (por exemplo, um ALB ou bucket S3)

Esse modelo garante:

- Baixa latência

- Melhor experiência do usuário

- Escalabilidade global

- Proteção adicional contra ataques

Conclusão

A AWS oferece um ecossistema completo de serviços de rede que vão desde a criação de ambientes isolados com VPC até a entrega global de conteúdo com Route 53 e CloudFront. Essa flexibilidade permite que empresas construam soluções seguras, escaláveis e de alta performance, atendendo às demandas locais e globais.

Referências Utilizadas

Amazon VPC, Sub-redes e Conectividade Básica

- Amazon Virtual Private Cloud – User Guide (AWS)

- Documentação oficial sobre VPC, sub-redes, rotas e isolamento de rede

https://docs.aws.amazon.com/vpc/latest/userguide/what-is-amazon-vpc.html [docs.aws.amazon.com]

- Documentação oficial sobre VPC, sub-redes, rotas e isolamento de rede

- Internet Gateway – Amazon VPC

- Definição, funcionamento e papel do Internet Gateway

https://docs.aws.amazon.com/vpc/latest/userguide/VPC_Internet_Gateway.html [docs.aws.amazon.com]

- Definição, funcionamento e papel do Internet Gateway

- Connect to Amazon VPC – AWS re:Post

- Visão geral das opções de conectividade: IGW, VPN, Direct Connect, VPC Peering

https://repost.aws/knowledge-center/connect-vpc [repost.aws]

- Visão geral das opções de conectividade: IGW, VPN, Direct Connect, VPC Peering

Virtual Private Gateway, VPN e Direct Connect

- Virtual Private Gateway Overview – AWS Documentation

- Função do VGW como endpoint de VPN e Direct Connect

https://docs.aws.amazon.com/vpn/latest/s2svpn/what-is-vpn.html [docs.aws.amazon.com]

- Função do VGW como endpoint de VPN e Direct Connect

- What is AWS Site‑to‑Site VPN? – AWS VPN User Guide

- Conceitos, componentes (CGW, VGW, túneis IPsec) e alta disponibilidade

https://docs.aws.amazon.com/vpn/latest/s2svpn/VPC_VPN.html [docs.aws.amazon.com]

- Conceitos, componentes (CGW, VGW, túneis IPsec) e alta disponibilidade

- Configure AWS Site‑to‑Site VPN – AWS re:Post

- Fluxo prático de configuração e opções de roteamento (BGP ou estático)

https://repost.aws/knowledge-center/vpn-configure-site-to-site [repost.aws]

- Fluxo prático de configuração e opções de roteamento (BGP ou estático)

Sub-redes Públicas, Privadas e NAT

- Subnets and Routing in Amazon VPC – AWS Documentation

- Diferença entre sub-redes públicas e privadas

https://docs.aws.amazon.com/vpc/latest/userguide/VPC_Subnets.html [docs.aws.amazon.com]

- Diferença entre sub-redes públicas e privadas

- NAT Gateway – Amazon VPC

- Acesso à Internet a partir de sub-redes privadas

https://docs.aws.amazon.com/vpc/latest/userguide/vpc-nat-gateway.html [geeksforgeeks.org]

- Acesso à Internet a partir de sub-redes privadas

Segurança de Rede: NACL e Security Groups

- Network Access Control Lists – Amazon VPC User Guide

- Funcionamento das NACLs, regras ordenadas e comportamento stateless

https://docs.aws.amazon.com/vpc/latest/userguide/vpc-network-acls.html [docs.aws.amazon.com]

- Funcionamento das NACLs, regras ordenadas e comportamento stateless

- Security Groups – Amazon EC2 Documentation

- Firewall stateful aplicado a instâncias e ENIs

https://docs.aws.amazon.com/AWSEC2/latest/UserGuide/ec2-security-groups.html [geeksforgeeks.org]

- Firewall stateful aplicado a instâncias e ENIs

- Security Groups vs Network ACLs (Comparação Conceitual)

- Diferença entre filtragem stateful e stateless

https://www.geeksforgeeks.org/computer-networks/difference-between-security-group-and-network-acl-in-aws/ [geeksforgeeks.org]

- Diferença entre filtragem stateful e stateless

- Understanding Stateful vs Stateless Firewalls in AWS

- Análise conceitual aplicada a arquitetura AWS

https://dev.to/aws-builders/understanding-network-access-control-lists-and-security-groups-in-aws-3bk4 [dev.to]

- Análise conceitual aplicada a arquitetura AWS

DNS, Amazon Route 53 e Redes Globais

- What is DNS – Amazon Route 53

- Fundamentos de DNS e resolução de nomes

https://docs.aws.amazon.com/Route53/latest/DeveloperGuide/Welcome.html [techikrish.github.io]

- Fundamentos de DNS e resolução de nomes

- Amazon Route 53 – Developer Guide

- Hosted Zones, políticas de roteamento e alta disponibilidade

https://docs.aws.amazon.com/Route53/latest/DeveloperGuide/routing-policy.html [docs.aws.amazon.com]

- Hosted Zones, políticas de roteamento e alta disponibilidade

Route 53 + CloudFront (Entrega Global de Conteúdo)

- Routing Traffic to CloudFront Using Route 53 (AWS)

- Uso de registros Alias e integração DNS + CDN

https://docs.aws.amazon.com/Route53/latest/DeveloperGuide/routing-to-cloudfront-distribution.html [docs.aws.amazon.com]

- Uso de registros Alias e integração DNS + CDN

- Integrating AWS Route 53 with CloudFront

- Fluxo de entrega global e otimização de latência

https://reintech.io/blog/integrating-aws-route53-with-cloudfront [reintech.io]

- Fluxo de entrega global e otimização de latência

- AWS Networking: DNS and Content Delivery

- Visão arquitetural da entrega de conteúdo em escala global

https://thedeveloperspace.com/aws-networking-dns-lb-cdn/ [thedevelop…rspace.com]

- Visão arquitetural da entrega de conteúdo em escala global